En Securitas Direct part of Verisure, trabajamos cada día para proteger a las personas, sus hogares y también su vida digital.

Hoy, más que nunca, las contraseñas son la primera barrera de defensa frente a los ciberataques: las usamos para acceder al correo, al banco, a redes sociales o a servicios de trabajo. Sin embargo, muchas veces no les damos la importancia que merecen.

Una contraseña débil puede abrir la puerta a robos de datos, fraudes o suplantaciones de identidad. Por eso, proteger tus contraseñas es protegerte a ti mismo.

En este artículo te contamos por qué son tan importantes, cuáles son los riesgos de usar claves inseguras y cómo crear contraseñas realmente seguras y fáciles de gestionar.

¿Por qué es importante la seguridad de la contraseña?

Las contraseñas son la “llave digital” que protege nuestra información personal. Cada vez que accedemos a una cuenta, estamos confiando en que solo nosotros tenemos esa llave. Pero si alguien más la obtiene, puede entrar en nuestras cuentas, robar datos sensibles o incluso hacerse pasar por nosotros.

Con el aumento de las compras online, las redes sociales y los servicios en la nube, el robo de contraseñas se ha convertido en una de las principales amenazas en Internet. Los ciberdelincuentes utilizan técnicas como el phishing o los ataques automatizados para descifrar contraseñas débiles.

Por eso, igual que protegemos nuestro hogar con una alarma conectada, debemos reforzar la seguridad digital con contraseñas sólidas y hábitos responsables.

Y del mismo modo que contamos con servicios de seguridad profesional para proteger nuestro hogar y nuestra familia, es importante aplicar esa misma prevención al entorno online, donde las contraseñas son la primera línea de defensa.

Riesgos de usar contraseñas débiles

Usar contraseñas fáciles de adivinar, como “123456”, “password” o la fecha de nacimiento, puede parecer cómodo, pero supone un gran riesgo.

Los ataques informáticos aprovechan estas debilidades para acceder rápidamente a las cuentas y comprometer la información.

Entre los riesgos más comunes encontramos:

- Acceso no autorizado a correos, redes o cuentas bancarias.

- Robo de identidad, que permite al atacante suplantar tu perfil digital.

- Pérdida de información confidencial o datos personales.

- Fraude económico o uso indebido de servicios online.

- Compromiso de varias cuentas si se repite la misma contraseña en distintos sitios.

En resumen, una contraseña débil puede ser suficiente para poner en peligro toda tu información digital.

Características de una contraseña segura

Crear contraseñas seguras no es cuestión de suerte, sino de método. Una contraseña eficaz debe ser larga, compleja, única y actualizable. En Securitas Direct recomendamos seguir estos principios básicos:

Largo y complejidad

Una contraseña segura debe tener al menos 12 caracteres, combinando letras mayúsculas, minúsculas, números y símbolos. Cuanto más larga sea, más difícil será descifrarla mediante programas automatizados.

Originalidad y exclusividad

Evita usar la misma contraseña para diferentes cuentas. Si una se ve comprometida, las demás seguirán protegidas. Tampoco incluyas información personal, como nombres, fechas o palabras comunes.

Almacenamiento y actualización

Usar un gestor de contraseñas es una forma práctica y segura de mantener todas tus claves bajo control. Además, es importante actualizarlas cada cierto tiempo y activar la verificación en dos pasos (2FA) para añadir una capa extra de seguridad.

5 claves para tener contraseñas seguras y gestionarlas correctamente

A la hora de proteger tus cuentas digitales, hay hábitos que marcan una gran diferencia. Estas son las cinco claves esenciales que recomendamos desde Securitas Direct para mantener tus contraseñas seguras, actualizadas y bajo control.

1. Usa contraseñas únicas para cada cuenta

Repetir contraseñas en distintas plataformas es uno de los errores más comunes. Si una de tus cuentas sufre una filtración, los ciberdelincuentes podrían probar esa misma contraseña en otros servicios y acceder fácilmente.

Crea una clave diferente para cada cuenta importante: correo, redes sociales, banca online, compras o trabajo. Si te cuesta recordarlas todas, un gestor de contraseñas puede ayudarte a mantenerlas organizadas sin tener que memorizarlas.

Piénsalo así: igual que no usarías una misma llave para tu casa, tu coche y tu oficina, tampoco deberías hacerlo en el mundo digital.

2. Activa la autenticación en dos pasos

La autenticación en dos pasos (2FA) añade una capa adicional de protección.

Además de la contraseña, necesitarás un segundo factor de verificación, como un código temporal, una huella dactilar o una notificación en tu móvil.

De esta manera, aunque alguien consiga tu contraseña, no podrá acceder a tu cuenta sin ese segundo paso. Hoy en día, la mayoría de plataformas importantes como Google, Meta, Amazon o los bancos ya ofrecen esta opción de forma gratuita. Activarla solo lleva unos minutos y refuerza enormemente tu seguridad.

3. Evita compartir tus contraseñas

Compartir contraseñas, incluso con personas de confianza, puede abrir una puerta a riesgos innecesarios. Los mensajes, correos o notas donde se envían contraseñas pueden ser interceptados o permanecer almacenados en dispositivos ajenos.

Si necesitas dar acceso temporal a alguien, utiliza las opciones seguras que ofrecen algunos servicios como pueden ser los accesos de invitado o bien las contraseñas temporales.

4. Utiliza un gestor de contraseñas

Los gestores de contraseñas son aliados esenciales para mantener la seguridad digital. Estas herramientas te permiten generar contraseñas seguras, almacenarlas cifradas y rellenarlas automáticamente cuando las necesites.

Aplicaciones como Bitwarden, 1Password o NordPass ofrecen versiones gratuitas o de bajo coste que simplifican la gestión de múltiples cuentas. Además, te avisan si alguna de tus contraseñas ha sido filtrada en Internet o si estás repitiendo una clave en distintos sitios.

5. Revisa y actualiza tus contraseñas periódicamente

Las contraseñas no deben permanecer iguales para siempre. Actualizarlas de forma regular te permite adelantarte a posibles filtraciones.

Cuando cambies tus contraseñas, evita hacerlo solo parcialmente. Crea combinaciones completamente nuevas y, si utilizas un gestor, actualízalas también allí. La revisión periódica te da el control y te asegura que ninguna cuenta quede desprotegida con el paso del tiempo.

¿Cómo debe ser una contraseña segura?

Una contraseña segura combina complejidad y lógica personal. No hace falta que sea imposible de recordar, sino que sea difícil de adivinar por otros.

Por ejemplo, una frase con significado personal puede ser más segura y fácil de memorizar que una combinación aleatoria:

“MiPerroCorre5kmAlDia!”

Este tipo de contraseñas son más efectivas porque mezclan letras, números y símbolos dentro de una estructura que solo tú entiendes. Evita patrones simples del teclado, nombres propios o fechas evidentes. La clave está en crear algo que solo tú recuerdes, pero que nadie pueda predecir.

Buenas prácticas para proteger tus cuentas digitales

Además de mantener contraseñas seguras, es importante adoptar hábitos que fortalezcan la protección de tus cuentas:

- Activa alertas de inicio de sesión en tus plataformas principales.

- Cierra sesión en dispositivos públicos o compartidos.

- Revisa los dispositivos conectados a tus cuentas y elimina los que no reconozcas.

- Utiliza un correo de recuperación actualizado para poder recuperar el acceso en caso de pérdida.

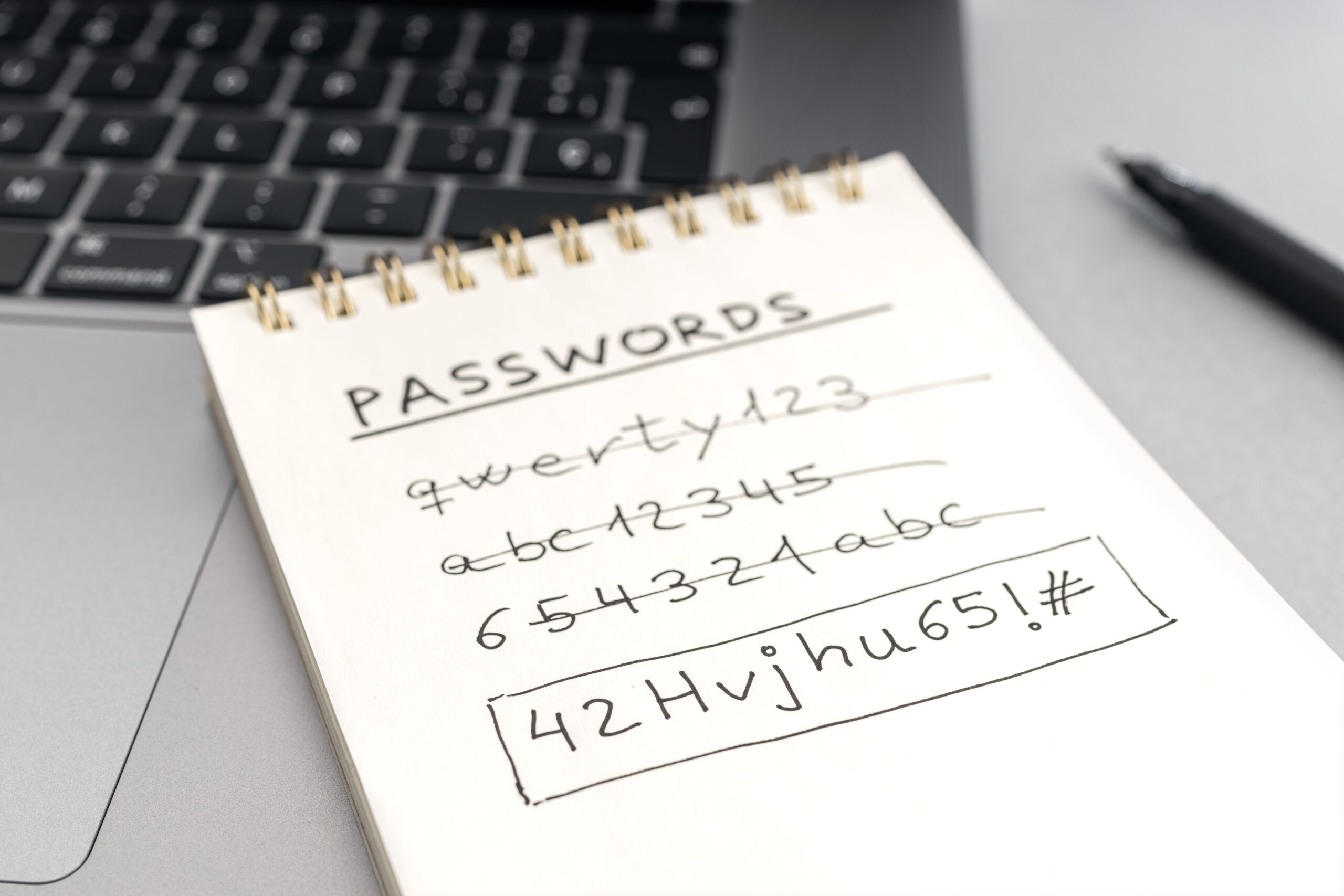

- No guardes contraseñas escritas en papel o notas visibles.

Estas prácticas refuerzan tu seguridad y te ayudan a tener el control total de tu identidad digital.

Tu seguridad digital empieza con una buena contraseña

En Securitas Direct part of Verisure creemos que la seguridad no termina en la puerta del hogar. También se extiende al mundo digital, donde cada contraseña protege una parte de nuestra vida personal y profesional.

Proteger tus claves es proteger tu privacidad, tu identidad y tu tranquilidad. Por eso, te animamos a aplicar estas buenas prácticas y mantener tus contraseñas seguras. Porque en el entorno digital, igual que en el físico, la prevención es la mejor protección, y nosotros estamos aquí para acompañarte en ese camino.